Überarbeiteter Report & neue Gefährdungen

Die neue Version von SEC AUDITOR bringt zahlreiche Verbesserungen und neue Funktionen mit sich. Von optischen Anpassungen und ausführlicheren Benachrichtigungen hin zu zahlreichen neuen Sicherheitsprüfungen. Nachfolgend finden Sie eine detaillierte Übersicht über die Neuerungen und Änderungen.

Aktualisiertes Dashboard

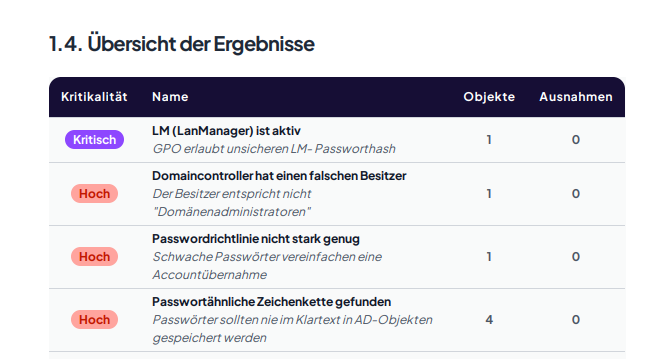

Überarbeiteter Report

Der neue Report ist nun optisch gleichgezogen mit der Webseite und sorgt somit für vereinfachte und ansprechendere Reports. Zusätzlich wurden die Textbausteine der Einleitung erweitert und verbessert.

Ausführlichere Benachrichtigungsmails

In der Benachrichtigungsmail für Indicators of Exposure (IoE) werden nun mehr Details zum IoE selbst angezeigt, sodass eine erste Bewertung schneller getroffen werden kann.

Neue Sicherheitsprüfungen

Mit der aktuellen Version werden folgende zusätzliche Sicherheitsprobleme im Active Directory überprüft:

Gruppenrichtlinie enthält Passwort

Kritikalität: Hoch

Passwörter, die in einer Gruppenrichtlinie hinterlegt sind, sind durch alle Benutzer- und Computerobjekte abrufbar. Durch den Einsatz einer schwachen Verschlüsselung (Schlüssel ist bekannt), kann das Passwort einfach ausgelesen und durch Angreifer verwendet werden.

Fehlende Updates auf Domaincontroller

Kritikalität: Hoch

Damit soll sichergestellt werden, dass alle Domänencontroller regelmäßig aktualisiert werden. Dazu wird überprüft, ob ein DC in den vergangenen 6 Monaten neu gestartet worden ist. Wenn nicht, bedeutet dies, dass er in diesen 6 Monaten auch nicht gepatcht wurde.

Domänencontroller mit falscher primärer Gruppen-ID

Kritikalität: Hoch

Das „primaryGroupId“-Attribut eines Benutzer- oder Computerkontos gewährt implizit Mitgliedschaft in einer Gruppe. Dadurch erbt das betroffene Objekt die Berechtigungen dieser Gruppe. Diese Konstellation führt zu schwerwiegenden Fehlkonfigurationen, einschließlich unbeabsichtigter privilegierter Berechtigungen.

Gastbenutzer mit falscher primärer Gruppen-ID

Kritikalität: Hoch

Das „primaryGroupId“-Attribut eines Benutzer- oder Computerkontos gewährt implizit Mitgliedschaft in einer Gruppe. Dadurch erbt das betroffene Objekt die Berechtigungen dieser Gruppe. Diese Konstellation führt zu schwerwiegenden Fehlkonfigurationen, einschließlich unbeabsichtigter privilegierter Berechtigungen.

Domaincontroller hat einen falschen Besitzer

Kritikalität: Hoch

Standardmäßig ist die Gruppe „Domänenadministratoren“ oder die Gruppe „Organisations-Administratoren“ als Eigentümer für „Domänencontroller“ festgelegt.

Gastkonto ist aktiviert

Kritikalität: Hoch

Das Gastkonto wird als anonymes/unpersönliches Konto verwendet, um jedem eine Verbindung mit dem Active Directory zu ermöglichen. Standardmäßig hat das Konto kein Passwort.

Computer hat falsche primäre Gruppe

Kritikalität: Mittel

Das „primaryGroupId“-Attribut eines Benutzer- oder Computerkontos gewährt implizit Mitgliedschaft in einer Gruppe. Dadurch erbt das betroffene Objekt die Berechtigungen dieser Gruppe. Diese Konstellation führt zu schwerwiegenden Fehlkonfigurationen, einschließlich unbeabsichtigter privilegierter Berechtigungen.

Passwort des Computerobjektes läuft nie ab

Kritikalität: Mittel

Das Kennwort des Computers läuft nie ab. Dies kann potenziell von Angreifern ausgenutzt werden, die dadurch einen persistenten Zugriff aufrechterhalten können..

Passwort eines Computers ist zu alt

Kritikalität: Niedrig

Wenn ein Computer lange offline ist, ändert sich sein Kennwort nicht. Ein festgelegtes, veraltetes Passwort könnte potenziell ausgenutzt werden, wenn es kompromittiert wurde.

Kerberos Armoring unterstützt und nicht aktiviert

Kritikalität: Niedrig

Kerberos Armoring ist eine Funktion, die das Sicherheitsniveau der Kerberos-Authentifizierung in Netzwerken anhebt.

PowerShell Logging nicht aktiviert

Kritikalität: Info

Die in allen Windows-Systemen vorinstallierte mächtige PowerShell steht grundsätzlich als sinnvolles Hilfsmittel für Administratoren oder zur Automatisierung zur Verfügung. Durch die vielen Anwendungsmöglichkeiten haben auch Angreifer die PowerShell als mächtiges Angriffswerkzeug für Windows-Systeme entdeckt.

Verbesserungen & Fehlerbehebungen

- Behoben: HealtbMailBox-Accounts von Exchange wurden aus den Prüfungen „Inaktive Benutzerobjekte“, „Das Nutzerkennwort läuft nie ab“ und „Nutzerkennwörter sind veraltet“ ausgenommen, da dies dort keine Gefährdung darstellt

- Behoben: Builtin-Gruppen werden nicht mehr in der Prüfung „Leere Gruppen“ angezeigt

- [Dashboard]: Änderungen von Gruppenrichtlinieneinstellungen werden nun im Änderungsverlauf angezeigt